サイバー攻撃の10倍! 最大の脅威「内部脅威」とは

これから梅雨の候で出かけるのが億劫になる時期ですが

今年は、梅雨明けから多くの行事・祭事が開催されますので楽しみな

時期がやってきます。

弊社のある愛知県では、「豊田おいでんまつり」や「にっぽんど真ん中祭り」等、

一見の価値のあるお祭りや「日間賀島」や「木曽川」等の夏のレジャーを楽しめる

場所がありますのでこの夏は、いかがでしょうか。

さて、今回は、情報セキュリティ上のトラブルとして

増加しつつある「内部脅威」についてご案内いたします。

~今回ご案内する内容~

……………………………………………………………………………

【Topic1】内部脅威とは

……………………………………………………………………………

【Topic2】3つのパターン

……………………………………………………………………………

【Topic3】どのように防げばいいのか

……………………………………………………………………………

【Topic1】内部脅威とは

最近、話題になっており脅威が増加している【内部脅威】ですが

これは、重要な情報やシステムへのアクセスを承認された者が、

意図するか否かにかかわらず、そのアクセスを誤って使用した結果、

- データ損失

- 法的責任

- 財政的被害

- 社会的な評判の失墜

などを引き起こすことをいいます。

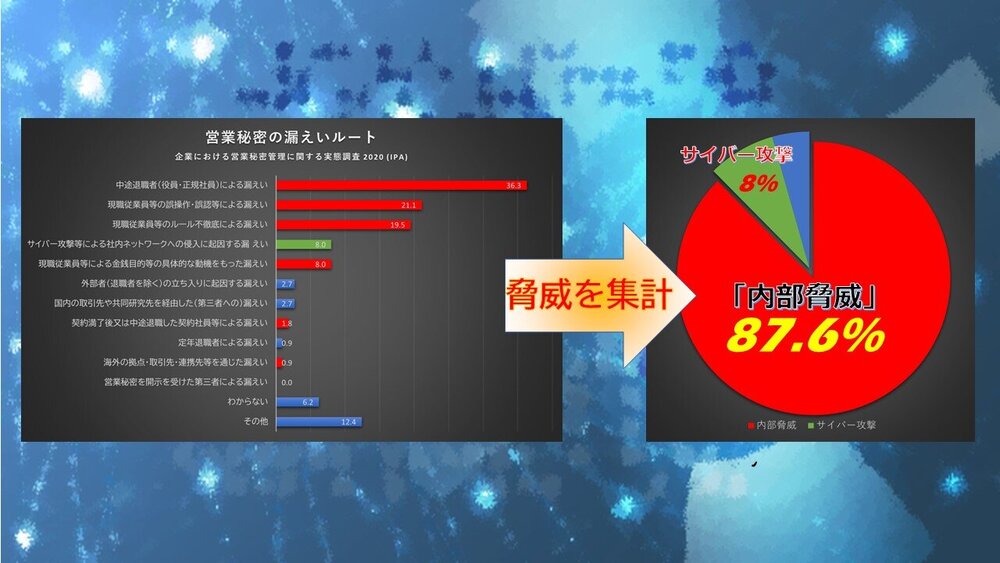

実は、2020年の営業機密の漏洩ルートの87.6%が【内部脅威】によるものです。

これは、外部のサイバー攻撃による情報漏洩の10倍にもおよびます。

ここ数年、頻度や発生に伴うコストは、増加しており

67%の企業(組織)では、年間21~40件以上のインシデントが発生しています。

そのインシデントの封じ込めに平均85日を費やし

年間コストが大企業で約30億円、小規模な企業でも約10億円に達している

との事です。

CISOによるアンケートでは、メール詐欺やランサムウェア攻撃・

サプライチェーン攻撃よりも自分の組織または業界が受ける

サイバーセキュリティ上最大の脅威として認識されております。

【Topic2】3つのパターン

では、【内部脅威】には、いくつかの種類があるのですが大きく分けると

3つに分類されます。

- 従業員または関係者の過失・不注意

よくある事例として

・複数のアドレス宛のメールをBccにせずCcで送信を行い

メールアドレスが流出した

・別企業への添付ファイルをメールで誤送信した

・個人情報や企業情報が入った媒体を外部に置き忘れる

・必要な情報を別のファイルと誤って削除した

等があります。

これらは従業員が本来行わなければならないプロセスを飛ばして

プロセスを行っていない、チェック不足や安易な行動等で

発生し企業に損害を与える状況になるものです。

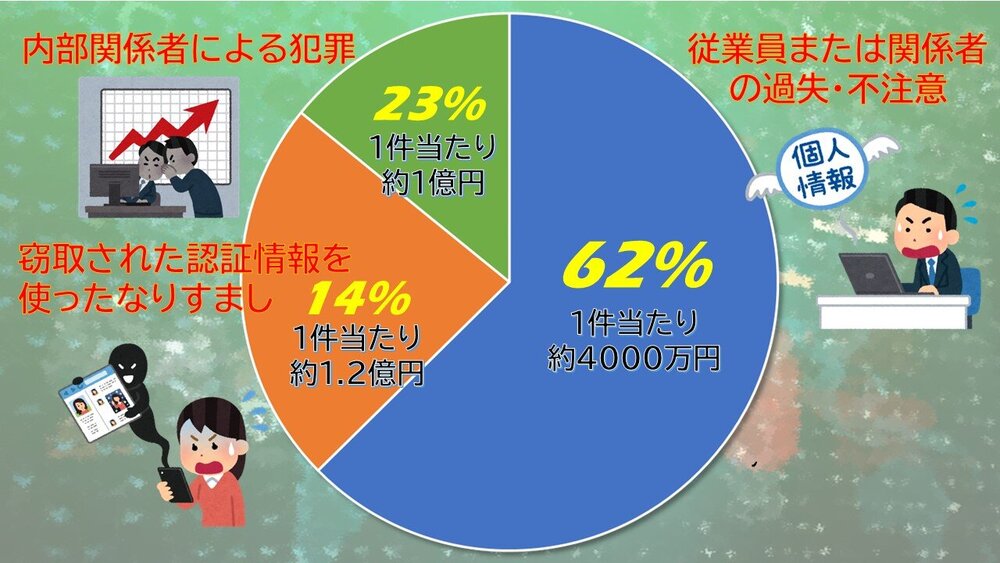

内部脅威の被害の62%を占めており1件当たり約4000万円の

被害を出しています。 - 内部関係者による犯罪(悪意ある従業員または関係者等)

よくある事例として

・顧客名簿や機密情報を持ち出して別の企業への転売や

自身の転職先にて利用

・退職前に社内のPCに遠隔操作ソフトウェアをインストールし

転職後に接続し情報の入手

・データの破壊やサービスの停止行為

等があります。

これらは悪意のある従業員等が行う犯罪行為です。

元々悪意をもって入社し試みる場合もありますが

企業への不満等が溜まり発生する場合も多いとの事です。

持ち出す情報が膨大になったり、内部を知っている場合、

証拠が残りにくく発生に気づかない場合もあり得る事例です。

被害も全体の23%で1件当たり約1億円に達します。 - 窃取された認証情報を使ったなりすまし

よくある事例として

・twitter等のSNSの企業アカウント情報を入手しなりすましによる

プロモーション詐欺

・メールのアカウント情報等を入手後、

Emotet等マルウエア感染するメールを不正に送信し、

なりすましにより関係先へ被害を与える

・メールやSNSのアカウント情報を入手後、なりすましを行い

関係先から情報を不正に入手する

等があります。

外部脅威にも思えますが内部関係者を装って行う場合は、

内部脅威となり対策が必要となります。

直近では、Emotet等のマルウエア感染よる脅威を占めています。

被害件数自体は、少ないのですが関係先が大幅に増える事により

被害金額が多くなり、1件当たり約1.2億円にも達します。

【Topic3】どのように防げばいいのか

内部脅威を防ぐ為に多くの方法が必要ですが

重要な点を纏めると以下4点となります。

- 教育

従業員等へのセキュリティに関する教育を行う事が必要で、

eラーニングや研修等も効果的ですが、事例や注意点を

掲示・配布し知ってもらうだけでも不注意によるリスクを低減出来ます。

また、これを「誰に」「何を」「なぜ」学ばせるのか、

目標を明確に設定することでより効果的に行えます。 - 自動化

メールであればBccのチェック機能を設けたり、内容の承認システムを

自動的に行う事でリスクを低減できます。

なお、人による承認を設ける場合、承認する人員が複数に及ぶ場合、

誰かが確認してくれるので「大丈夫だろう」等の意識が働き、

チェック機能が低下しますのでチェックする場合は、最低限の人数に

するのがベターとなります。 - 適切な労働環境や人事

公平で客観的な人事評価や業績評価を整備する事が重要で業務量及び

労働時間の適正化等の健全な労働環境を整備し業務支援を推進する

体制や相談しやすい環境を整える等

職場内において良好なコミュニケーションがとれる環境が必要です。

これは、適切な労働環境や人事ができていない場合、

不平・不満を感じていると、重要情報の漏えいを誘発する恐れが

高まります。 - データの管理

顧客名簿等の個人情報、技術ノウハウ等の営業秘密、重要なデータ等の

重要情報とそれ以外の情報を区別し、重要情報を把握して重要度に

合わせて格付け区分します。

その区分に応じて取り扱い可能な役職員の範囲を定める事が必要です。

デジタルデータであればこれらをアクセス権の設定により

必要最低限の対象者のみの閲覧できる権限にする事で

漏洩リスクを下げる事が可能です。

特に退職者や異動になった従業員の権限については、素早く変更をする必要があります。

また、閲覧履歴等があればいつ発生したのか等が把握する事で容易です。

【内部脅威】が発生するのを100%防ぐのは不可能です。

よって、通常の自然災害や火災等が発生した場合と同じく

より素早く状況を把握し対策する事で被害を最小限にする事が出来ます。

その為、発生した場合の対応策をあらかじめ設定し発生を想定した訓練を

行う事が重要です。

さらに詳しい対策方法については、

IPA(独立行政法人 情報処理推進機構)様にて

「組織における内部不正防止ガイドライン」

https://www.ipa.go.jp/files/000097099.pdf

が公開されていますので、ぜひそちらもご覧ください。