標的型攻撃メールを徹底解説"実際に届いたメール内容も公開!!"

いつも弊社サービスをご利用いただき誠にありがとうございます。

ケイティケイサポートセンターの荒井です。

2019年より驚異的に広がり昨年前半に壊滅したと思われたEmotetですが

昨年末に復活し再び被害が広がりました。

昨年ですとコロナウイルス関連の話題を扱った標的型攻撃メールが多かったですが、

今は「脱PPAP」を話題にした標的型攻撃メールも確認できております。

脱PPAPを狙った巧妙なパターンをご紹介

-----------------------------------------------------------------

■脱PPAPを狙った巧妙なパターン

1. メールにGoogle Drive等のURLが記載されており接続する

2. Google Drive等に保存されたPDFファイルをプレビューする

3. Windowsアプリインストーラが起動

4. Adobe Readerのコンポーネント(偽物)をインストール

5. Emotetに感染

-----------------------------------------------------------------

上記については、ウィルス対策ソフト等もなかなか対応出来ない事例です。

対策としては、【不要なコンポーネント等のインストールは実行しない】

がベストかと思われます。

Emotet以外のリンクを使ったスパムメールついても様々な企業様を

なりすまして送信されて続けておりますので、ご注意下さい!

実際の標的型攻撃メールを公開!

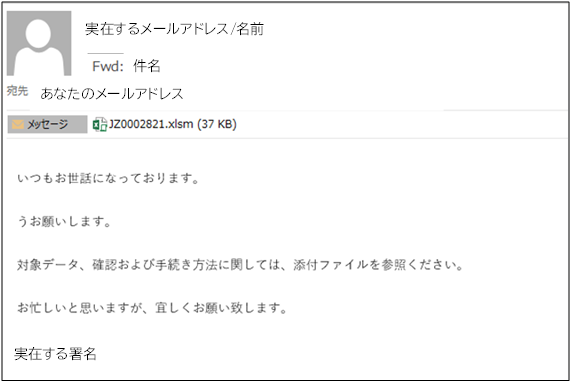

以下は実際に弊社サービスで隔離した標的型攻撃メールになります。

英数字の羅列などの迷惑メールと違って、送信者のアドレスや実際に取引したことのある担当者の名前を

偽って送られてくるので、かなり巧妙に作られています。

弊社サービスで隔離した標的型攻撃メール

標的型攻撃メールを対策するには?

では、最後に標的型攻撃メールを対策するにはどうしたらいいかご紹介いたします!

一般的なウイルスメールに対しても効果的な対策となりますので、

ぜひ、今すぐできることから会社全体で取り組み、標的型攻撃メールを対策しましょう!

-----------------------------------------------------------------

・身に覚えのないメールの添付ファイルは開かない。

・メール本文中のURLリンクは不用意にクリックしない。

・自分が送信したメールへの返信に見えるメールであっても、

不自然な点があれば添付ファイルは開かない。

・OSやアプリケーション、セキュリティソフトを常に最新の状態にする。

・メールや文書ファイルの閲覧中、身に覚えのない警告ウインドウが

表示された際、その警告の意味が分からない場合は、操作を中断する。

・標的型攻撃メール対策サービスを導入する

-----------------------------------------------------------------

※標的型攻撃メールを対策可能な弊社サービスもございます!

詳しくは下記連絡先までお問い合わせ下さい。

■連絡先

株式会社ケイティケイソリューションズ

電話番号:052-953-6660

お問合せフォーム:

https://www.ktk-sol.co.jp/contact/contact_before